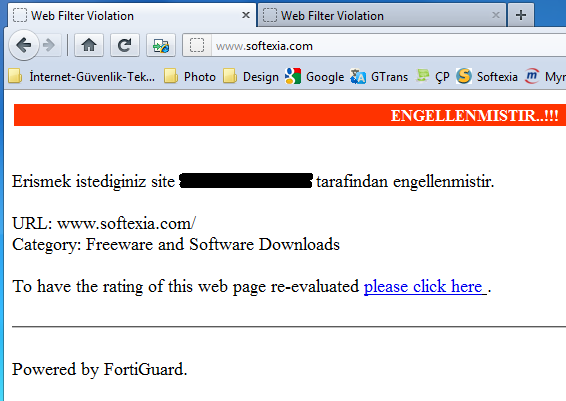

Merhabalar; bu makalede bugün daha önceden de kullandığımı SSH Tunnelling konusuna kısaca değineceğim. Bugün şirkette sürekli takip ettiğim bir Software sitesine erişmek istediğimde Fortigate cihazının Web Filtering kuralına takıldığımı gördüm.

Fakat bu can sıkıcı durum cihaz üzerindeki bazı konfigürasyon eksikliği veya Network yöneticisinin önemsemediği bir kaç yada bilerek es geçtiği bazı açıklardan faydalanılarak aşılabilirmiydi kısaca bunu düşündüm. Tabi öncelikle sıradan bir web kullanıcısı gibi ilk işim Proxy sitelerini ziyaret etmek ve bu siteler üzerinden hedef siteye ulaşmaktı. Tabiki de olmadı ve bu kezde farklı kategoride ki bir web filteringe takıldım.

Bu durumda denemek istediğim bir diğer yöntem olan ve bazı durumlarda sıkça kullandığım SSH Tunnelling’i kullanmaya karar verdim. Çünkü şirkette Linux sunucuların yönetimi için sıkça kullanılan 22.porta erişim yasaklı değildi ve bu durumda benim SSH tunnelling yapmam için gayet iyi bir sebepti.

SSH Tunnelling’i sadece URL Filtering i aşmak için kullanmaktan ziyade güvenli olduğu içinde kullanabilirsiniz. Erişim verileriniz loglanıyor ise SSH tunnelling ile yaptığınız erişimler şifrelenerek iletildiği için daha güvenli ve yorumlanması anlam ifade etmeyecek veriler içerecektir. Yani daha güvenli bir iletişim kurmanız içinde kullanılabilir.

Tabiki SSH Tunneling yapmak için uzakta ki bir Linux sunucusuna ve Root yetkilerine sahip olmanız gerekmekte. Ben hali hazırdaki Linux sunucularımdan birisinde bu işlemi yapıyor olacağım. Şimdi dilerseniz işleme ve nasıl yapıldığına geçelim. Ve özellikle belirteyim yapacağımız işlem çok çok basit. Normal ev kullanıcılarının bile rahatlıkla yapabileceği bir işlem.

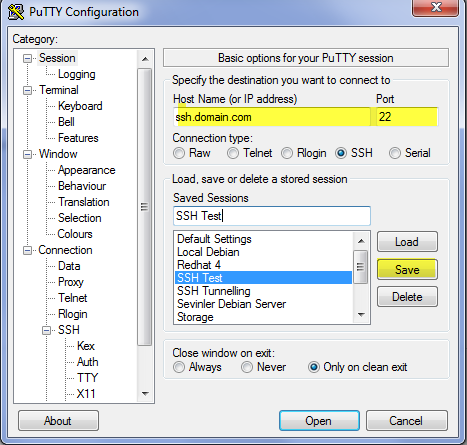

Şimdi ben Putty ile SSH Tunnelling yapacağım. Putty bende yüklü ve biliyorum ki bir çoğunuzda da yüklü bir uygulama. Şimdi Putyy açıyorum ve SSH bağlantı bilgilerimi aşağıdaki gibi giriyorum.

Aslında burda hemen Save diyerek kaydetmiyeceğim. Çünkü yapmam lazım gelen ayarlarım tamamlanmadım. Connection – SSH – Tunnel kısmında yapmam gereken başka ayarlarda mevcut.

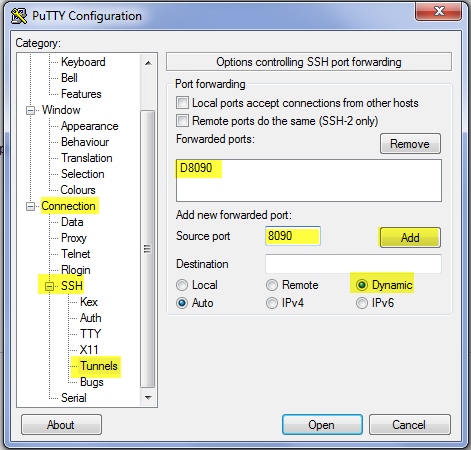

Bu kısımda Source porta bir port belirtmem gerekli, ben bu porta 8090 portunu verdim ve Debian sunucumda bu port için herhangi bir engelleme ise söz konusu değil. Firewall’dan lazım gelen ayarları tamamladım. Burada vereceğim portu daha sonrasında tarayıcımızdaki Proxy ayarları kısmında kullanacağız. İki portunda aynı olması gerekmekte. Şimdi dilerseniz tarayıcı tarafında ki ayarlarımıza değinelim. En sık kullanılan tarayıcı olması sebebiyle Internet Explorer dan örnek veriyorum.

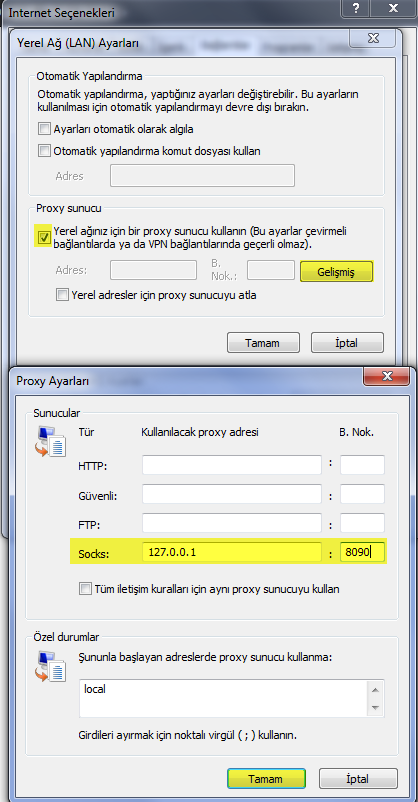

İnternet Seçenekleri – Bağlantılar – Yerel Ağ Ayarları na gelelim ve aşağıda resimde görülen ayarları uygulayıp son adımımız olan bu adımımızı da tamamlayalım.

Şimdi yapmamız lazım gelen gerekli internet bağlantısını sağlamak için Putty den sunucumuza SSH bağlantımızı gerçekleştirmek. Gerekli bağlantıdan sonra artık erişimizin Linux sunucu üzerinden yapılacaktır. Böylece hem verilerinizi şifreleyerek iletmiş olacaksınız hemde herhangi bir Web Filtering kuralına takılmamış olacaksınız.

Makalemizin sonuna doğru gelirken altını çizmek istediğm önemli bir husus var, Fortigate gibi gelişmiş güvenlik cihazlarını bu şekilde alt etmeniz her zaman olası şeyler değildir, biz sadece cihazımızda yapılmamış veya yapılmasına gerek duyulmamış bir kural eksikliği sebebiyle bu yöntem ile amacımıza ulaştık. Fakat muhtemelen Network yöneticiniz gerek duysa idi bu şekilde cihazı aşmanızıda engelleyebilirdi. Fakat bir çok cihazda Default ayarların üzerine çok fazla bir şey uygulanmıyor. Dolaysıyla bu yöntemle cihazları aşma olasılığınız yüksek.

Bir sonraki makalemizde görüşmek dileğiyle.

7 Comments

Samir · 14 June 2012 at 11:24

Makale için çok-çok teşekkür ediyorum.

Hüseyin kardeş ben Ubuntunu VMware`e kurdum. SSH yükledim ve localda Ubuntuma kolayca bağlana biliyorum. Çalışdığım yerdeki durum aynen yukarıda anlatdığınz kibidir. İş yerimden Putty aracını kullanarak evdeki makinama bağlanmak istediğimde hata alıyorum (Ev bilgisayarımdakı internete çıkış İP`si ile). İnternetde bir az araştırdım modemin DMZ filan ayarlarında değişiklik yapılmalıymış. Hem bildiğiniz kibi, virtual maşın Ubuntuya ayrı bir local IP veriyor. Buna dair bilginiz varsa paylaşa bilirmisiniz?

Şimdiden teşekkürler ve saygılar.

Hüseyin Sevin · 27 July 2012 at 16:11

Virtual Box kullanıyorsanız IP yi Bridge çekip deneyiniz.

Özgür · 14 May 2013 at 11:24

Hocam merhaba. Bende fortigate’den muzdarip oldugum içi araştırarak sizin bu konunuzu gördüm , gerçekten güzel anlatmışsınız tüm ayarları yapıyorum ama en son putty üzerinden open dedikten sonra dos modu açılıyor ve benden kullanıcı adı ve şifre istiyor bunlar neyin kullanıcı adı ve şifresi acaba?

Cihat Emlik · 19 September 2013 at 15:38

Merhaba Özgür, muhtemelen bağlantı yaptığın cihazın root şifresini girmen gerekiyor.

İlker Yılmaz · 06 March 2014 at 10:44

Öncelikle bu Paylaşım İçin Teşekkürler,

Sizden Ricam Konu Hakkında Video Paylaşmanız Mümkünmüdür ?

İlginiz İçin Şimdiden Teşekkürler…

Caner · 02 September 2014 at 23:52

Merhaba,

Öncelikle vakit ayırıp bu bilgileri bizimle paylaştığınız için teşekkür ederim.

tam tersi bir durum için yani evdeki bilgisayarımızdan fortinet arkasında çalışan iş bilgisayarımıza nasıl erişebiliriz?

Şimdiden teşekkürler

Hüseyin Sevin · 10 September 2014 at 16:24

Bu tur islemler icin SSH tunneling konusuna bakmaniz gerekli. Reverse SSH denilmektedir. Fakat bunun icin Fortigatein 22 porttan disariya cikislara izin veriyor olmasi gerekli.